主页 > imtoken官网下载2.0苹果版 > 为什么比特币需要采用SHA-256算法

为什么比特币需要采用SHA-256算法

新矿工开始学习区块链知识时,都会听到HASH(哈希算法),这似乎是一种无处不在的安全保障。 比特币作为第一个 SHA-256 网络于 2009 年正式诞生,并与后来出现的大量 SHA-256 网络一起比特币需要什么配置,实现了百亿亿次计算能力。

比特币挖矿实际上是矿工通过计算设备用SHA-256加密的一道复杂的数学题。 交易费用。

关于 SHA-256

SHA(Secure HashAlgorithm,译为安全哈希算法)是由美国国家安全局(NSA)设计,美国国家标准与技术研究院(NIST)发布的一系列密码哈希函数。 经历了SHA-0、SHA-1、SHA-2、SHA-3系列的发展。

比特币采用的SHA-256算法属于SHA-2系列,在中本聪发明比特币时(2008年)被公认为最安全、最先进的算法之一。 除了在生成地址的链接中使用 REPID-160 算法外,在比特币系统中任何需要哈希运算的地方都使用 SHA25。

(哈希算法的例子)

SHA256算法的特点是很容易验证已知答案是否正确,但要得到答案却很麻烦,需要一一尝试。 先得到答案的矿工抢到记账权,奖励归他所有。 其他矿工继续抢下下一题的记账权。

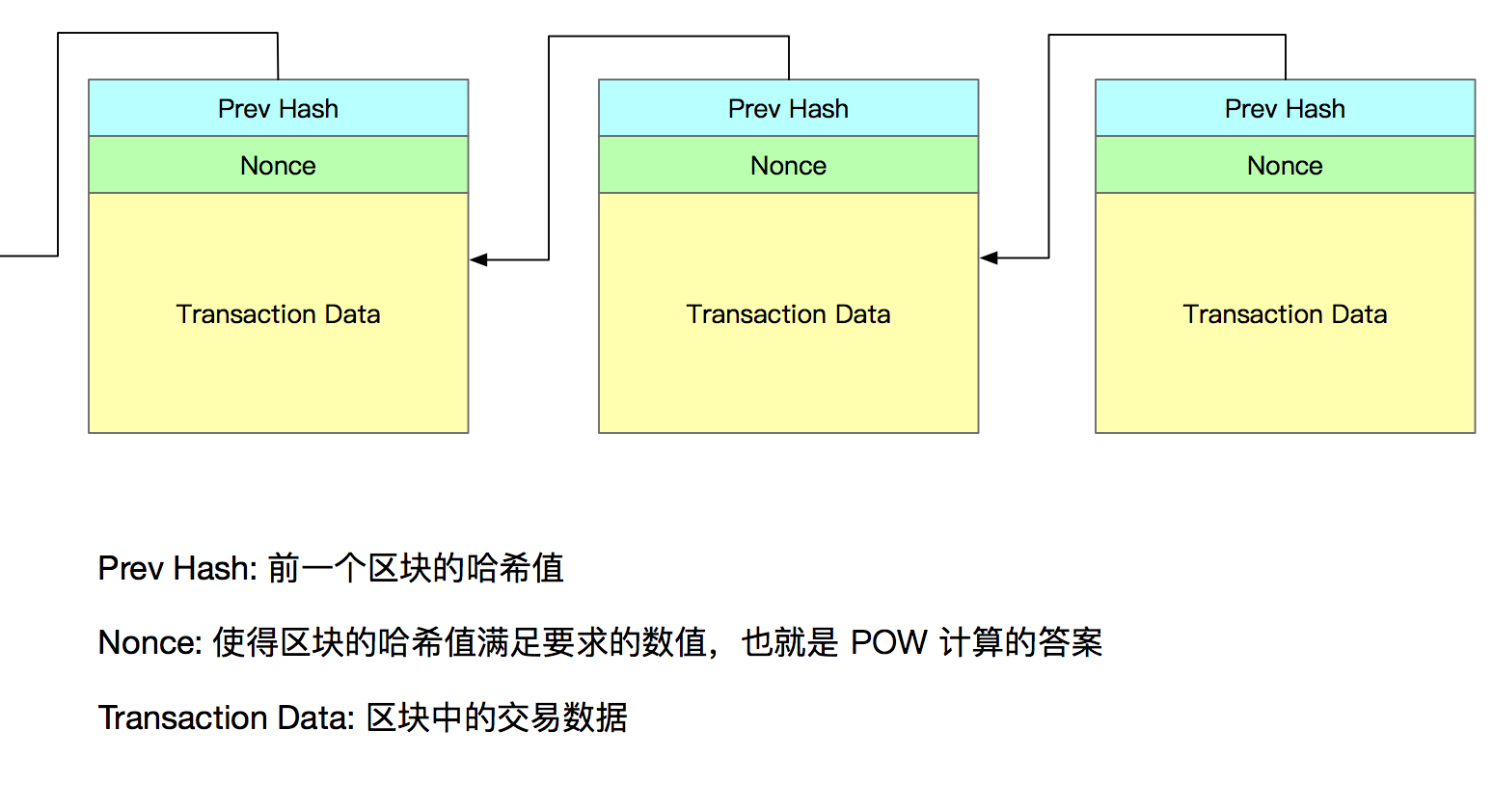

SHA-256 如何确保安全性免受篡改

比特币本身就是一个公共账本,每个区块都是一页账本,从第一页开始,每一页都有这样一个哈希值。 每页的哈希值是上一页的哈希值和剩余信息通过SHA256计算得到的结果。 如果有人修改了之前的账号比特币需要什么配置,从他修改的下一页开始,每一页的哈希值都会完全不同,这一点大家一目了然。 这样修改后的账本如果不能被51%以上的人识别,就不能写入区块,所以修改无效。 这样的设计保证了比特币的分布式账本不可篡改。

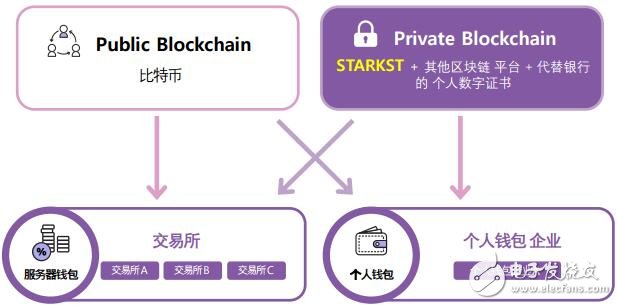

用现在的计算机破译SHA-256会消耗大量资源,因此得不到任何好处。 几起黑客事件并非由于比特币网络本身遭到破坏,而是交易所和一些个人造成的。 SHA-256算法的安全性得到了全世界密码学家的广泛认可。 在量子计算机普及之前,SHA-256是目前相对安全的加密算法。